Jak chronić komputer przed Ransomware

Bezpieczeństwo Okna Ransomware / / March 18, 2020

Zapobieganie wyrafinowanym atakom złośliwego oprogramowania może wydawać się przegraną bitwą. Ale są proste kroki, które możesz podjąć, aby się chronić.

Zagrożenia dla cyberbezpieczeństwa mogą wydawać się wyrafinowane i futurystyczne. Ale ochrona przed nimi nie przypomina nauki o rakietach, a bardziej bezpieczną jazdę po autostradzie. Nie wymaga wiedzy specjalistycznej w dziedzinie bezpieczeństwa komputerowego ani cyfrowej medycyny sądowej. Narzędzia i wytyczne są już do Państwa dyspozycji - wystarczy odpowiedzialnie z nich korzystać.

Rok 2017 staje się niezapomniany dzięki szeroko rozpowszechnionym atakom, takim jak Wanacrypt i NotPetya, który zablokował twoje pliki, a następnie wykorzystał twój komputer do rozprzestrzeniania złośliwego oprogramowania jak pożar. Hakerzy używają bardziej zaawansowanych technik, aby zapewnić, że ich ataki powodują większe uszkodzenia systemów na większą skalę. Ale fakt, że hakerzy stają się mądrzejsi, nie oznacza, że użytkownicy muszą to robić. Musimy tylko być konsekwentni i sumienni, jeśli chodzi o utrzymanie naszych komputerów. W tym artykule znajdziesz wszystko, czego potrzebujesz, aby to zrobić.

Podstawowe wskazówki, jak chronić komputer przed oprogramowaniem ransomware

W ten sam sposób, w jaki nie można prowadzić samochodu bez ryzyka, nie można obsługiwać komputera bez określonego ryzyka. Fakt, że czytasz ten post na blogu, oznacza, że zdecydowałeś się zaakceptować to ryzyko.

Pytanie brzmi: jak będziesz zarządzać to ryzyko?

Notka redaktora: Założę się, że już wiesz, że ten artykuł będzie długi, prawda? Jeśli chcesz TL; DR, tutaj jest:

- Aktualizuj swój system operacyjny, aplikacje i oprogramowanie antywirusowe

- Utwórz kopię zapasową, kopię zapasową, kopię zapasową - użyj czegoś takiego BackBlaze lub CrashPlan która pozwala przywrócić poprzednią wersję danych z określonej daty, na wypadek, gdyby Twoje zsynchronizowane pliki również zostały zaszyfrowane.

- Użyj innego silne hasło dla każdej strony (nie tej samej w kółko)

Najpierw zidentyfikujmy zagrożenie.

Jednym z niebezpieczeństw związanych z korzystaniem z komputera - szczególnie takiego podłączonego do Internetu - jest zarażenie się oprogramowaniem ransomware. Ransomware to wirus lub złośliwe oprogramowanie, które szyfruje pliki na komputerze, co uniemożliwia dostęp do nich, chyba że uiścisz opłatę za „odkupienie” danych za pomocą klucza deszyfrującego. Oczywiście nie ma gwarancji, że faktycznie odzyskasz swoje dane, płacąc okup - mechanizmy za dostarczenie klucza deszyfrującego zostały szybko wyłączone zarówno dla ataków WannaCry, jak i Petya 2017. Atak NotPetya miał kolejny podstępny zwrot: ukradł również dane logowania przechowywane na twoim komputerze i przesłał je z powrotem do hakera. Podobnie jak wszystkie wirusy, zainfekowane hosty szybko rozprzestrzeniają wirusa na inne komputery.

Tak więc ze skutkami zarażenia ransomware są (1) utrata danych osobowych, (2) utrata pieniądze, jeśli zapłacisz okup, (3) kompromis poświadczeń logowania i (4) rozpowszechnianie infekcja.

Istnieją dwa główne sposoby zarządzania tym ryzykiem: możesz redukować ryzyko, zmniejszając podatność komputera na ataki ransomware. I możesz złagodzić ryzyko zmniejszając wpływ w przypadku zarażenia.

Jaką strategię zarządzania ryzykiem powinieneś zastosować? Zgadza się - oba!

Najpierw zajmiemy się aspektem redukcji ryzyka.

Zmniejszenie ryzyka infekcji ransomware

Ataki ransomware stają się coraz bardziej wyrafinowane, ale dla codziennego użytkownika Twoja odpowiedź pozostaje taka sama: aktualizuj system operacyjny i utrzymuj higienę komputera. Krótko mówiąc, zainstaluj aktualizacje, gdy tylko zostaną wydane, i uważaj, gdzie klikniesz i co pobierasz. Oto lista kontrolna redukcji ryzyka związanego z oprogramowaniem ransomware:

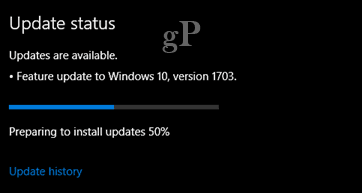

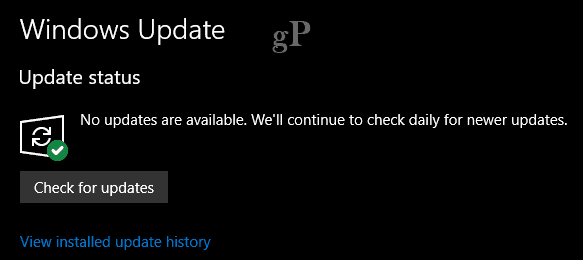

Zainstaluj aktualizacje systemu Windows

Poprawki zabezpieczeń mogą nie być tak ekscytujące jak aktualizacje funkcji systemu Windows, ale są równie ważne (jeśli nie więcej). Zespół Microsoft ciężko pracuje, aby zidentyfikować zagrożenia i wyeliminować luki w zabezpieczeniach. Twoim zadaniem jest po prostu zainstalowanie poprawek, gdy tylko będą dostępne. Przykład: aktualizacja zabezpieczeń, która chroni komputery z systemem Windows przed atakiem WannaCrypt, została wydana w marcu 2017 roku.

Kolejny przykład: początkowa wersja oprogramowania Windows 10 uruchomiona w 2015 r. Jest już uważana za nieaktualną. Kod dowodu koncepcji zademonstrował atak który był w stanie usunąć początkowe wydania (1507 i 1511), ale Anniversary Update (wersja 1607) utrzymał się na wysokim poziomie.

Gdy tylko usłyszysz o aktualizacji zabezpieczeń, powinieneś ją zainstalować. Dlaczego? Po pierwsze, luki w zabezpieczeniach są często znane społeczności, zanim poprawka będzie dostępna. Po drugie, hakerzy zawsze patrzą na aktualizacje, a następnie je demontują, aby znaleźć wskazówki dotyczące luk w zabezpieczeniach istniejących w starszych wersjach. Kiedy Microsoft uruchamia te nowe aktualizacje, musisz od razu je uwzględnić. Oczywiście są niewielką niedogodnością w instalacji, ale z pewnością jest mniej niewygodna niż utrata dostępu do wszystkich danych.

Microsoft wykonuje świetną robotę, regularnie publikując aktualizacje i udostępniając opcje spraw, aby instalowanie aktualizacji systemu Windows było mniej kłopotliwe. W przeszłości analizowaliśmy sposoby blokowania aktualizacji systemu Windows, ale jest to zła rada w dzisiejszych czasach. Zainstaluj te aktualizacje tak szybko, jak to możliwe!

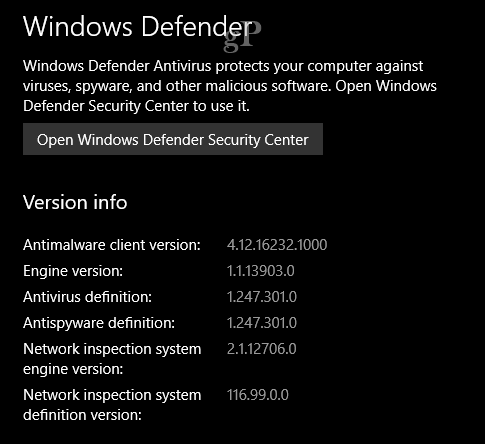

Zainstaluj najnowsze oprogramowanie antywirusowe i definicje

Jeśli korzystasz z wbudowanego narzędzia ochrony, Centrum bezpieczeństwa Windows Defender—W tym obejmuje: antywirus, zaporę sieciową, kondycję i wydajność urządzenia oraz inne opcje — zapewnia dobrą ochronę komputera. Windows Update dystrybuuje również aktualizacje definicji automatycznie. Użytkownicy, którzy preferują rozwiązania innych firm, muszą dbać o to, aby ich oprogramowanie antywirusowe było aktualizowane. Oznacza to instalowanie nowych wersji w miarę ich udostępniania, niezależnie od tego, czy są to subskrypcje bezpłatne, czy płatne. Instalacja najnowszych definicji jest również ważna, ponieważ sygnatury antywirusowe są kluczem do zapobiegania atakom zero-day.

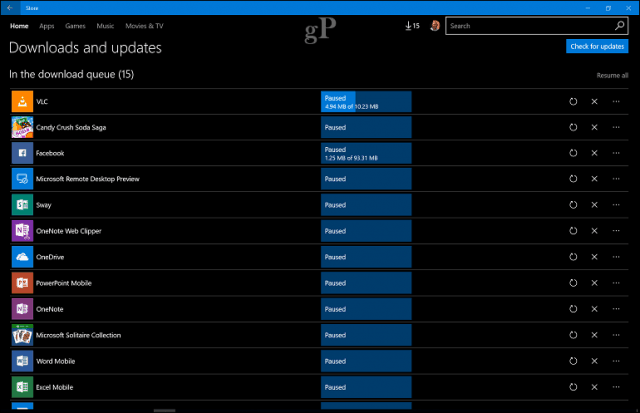

Aktualizuj zbytnio te aplikacje

Jeśli masz zainstalowanych wiele aplikacji, każda z nich może być łatwym celem lub wektorem ataku służącym do wprowadzania szkodliwego kodu do systemu. Aktualizowanie ich pomoże zmniejszyć szanse na atak. Regularnie przeglądaj listę aplikacji i usuń niepotrzebne aplikacje Windows. Jeśli wydaje się to zbyt wielkim obowiązkiem, zacznij pobierać aplikacje z Sklep Windows, ponieważ są one odpowiednio sprawdzone i zapakowane w sposób uniemożliwiający dostęp do części systemu.

Usuń przestarzałe i przestarzałe aplikacje i usługi

W ten sam sposób, w jaki stare samochody są niebezpieczne na autostradzie, niektóre aplikacje i usługi powinny zostać usunięte z komputera, ponieważ nie spełniają obecnych standardów bezpieczeństwa. Nasz ostatni artykuł zagłębił się w Aplikacje i usługi, których musisz przestać używać bardziej szczegółowo. Jeśli korzystasz ze starszych nieobsługiwanych technologii, takich jak QuickTime, upewnij się, że je usunąłeś. Niektóre technologie, takie jak Java i Flash, są nadal obsługiwane, ale nie muszą być niezbędne do zainstalowania.

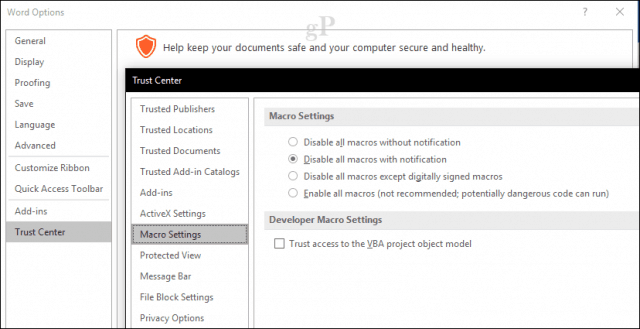

Prawidłowo skonfiguruj ustawienia makr Microsoft Office

Czasami ustawienia domyślne mogą zostać włączone przez dział IT, jeśli korzystasz z aplikacji takich jak Office na lepsze lub gorsze. Na przykład makra, które pomagają zautomatyzować zadania w aplikacjach takich jak Word, jeśli są włączone, mogą potencjalnie zostać wykorzystane do uwolnienia zainfekowanego kodu. Jeśli nie musisz używać makr, upewnij się, że są one wyłączone w ustawieniach aplikacji pakietu Office. Kliknij Plik> Opcje, wybierz kartę Centrum zaufania, wybierz Ustawienia makr, a następnie wybierz Wyłącz wszystkie makra z powiadomieniem.

Ograniczanie ryzyka infekcji ransomware

Na autostradzie defensywna jazda i przestrzeganie przepisów ruchu drogowego pomogą uniknąć wypadku. W razie wypadku poduszki powietrzne, pasy bezpieczeństwa i inne funkcje bezpieczeństwa w samochodzie zmniejszą obrażenia ciała. Zastanów się nad tymi wskazówkami dotyczącymi ograniczania ryzyka związanego z oprogramowaniem ransomware w przypadku infekcji poduszki powietrznej komputera.

Nie płać okupu

Widok tej zło po okupie może wywołać panikę. Ale unikaj instynktownie sięgania po portfel. Po pierwsze, szkody już zostały wyrządzone - twoje pliki zostały już porwane. Ale ważniejsze jest to, że tak naprawdę nie będziesz w stanie odzyskać swoich danych, płacąc okup. A jeśli wykonałeś pozostałe kroki ograniczania ryzyka w tym artykule, nie musisz tego robić.

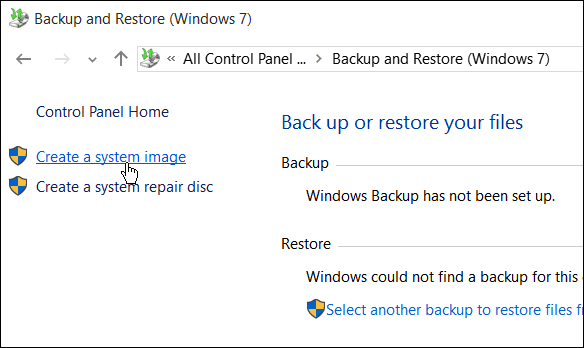

Kopia zapasowa, kopia zapasowa, kopia zapasowa

Powtarzamy to i mamy nadzieję, że postępujesz zgodnie z instrukcjami do utrzymuj regularną kopię zapasową. To nie jest tak trudne, jak kiedyś. Windows 10 zawiera wiele opcji, od Historia plików do Obraz systemu. Nie są to jedyne narzędzia, na których powinieneś polegać; tworzenie kopii zapasowych w chmurze może być korzystne i ułatwia przywracanie w przypadku ataku. Istnieje wiele rozwiązań, takich jak Backblaze, CrashPlan, Własność Microsoftu OneDrive, iCloud, Dysk Google i Dropbox. Możesz nawet rozłożyć kopie zapasowe na różne usługi. Na przykład używam Dysk Google na zdjęcia, OneDrive dla dokumentów; Przechowuję nawet wiele kopii zapasowych moich danych osobowych na wielu platformach chmurowych. Zasadniczo tworzy kopię zapasową kopii zapasowej.

Dzięki kopii zapasowej w chmurze i obrazie systemu, jeśli komputer zostanie zainfekowany, wszystko, co musisz zrobić, to zrobić zainstaluj ponownie system Windows 10, przywracaj i synchronizuj swoje dane oraz powrót do pracy. Użytkownicy komputerów Mac mogą postępować zgodnie z naszymi instrukcjami tworzenia kopii zapasowych swoich systemów za pomocą wbudowanego Wehikuł czasu oprogramowanie. Jeśli korzystasz z systemu Linux, dystrybucje takie jak Ubuntu zawierają proste, ale przydatne narzędzie do tworzenia kopii zapasowych, które można znaleźć w aplikacji Ustawienia.

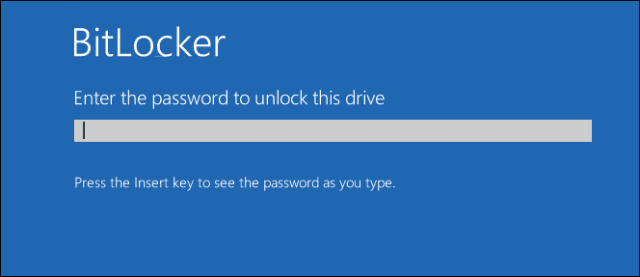

Szyfruj dyski lub pliki

Cyberataki wykorzystują szyfrowanie jako część swojej broni. Możesz walczyć z ogniem za pomocą szyfrowania plików lub całego dysku twardego. Nasz Przewodnik funkcji BitLocker pokazuje zalety korzystania z szyfrowania w celu zabezpieczenia plików przed manipulacją. Jeśli nie jesteś włączony Windows 10 Pro, może nadszedł czas, aby rozważyć aktualizację, aby z niej skorzystać. Użytkownicy komputerów Mac mogą włączyć przechowalnię plików, która szyfruje folder domowy.

Szybkie zastrzeżenie: bezpieczeństwo twojego pliku i szyfrowania dysku zależy od bezpieczeństwa twoich kluczy szyfrujących. Jeśli atak ransomware zainfekuje konto, które ma dostęp do twoich plików, nadal może je zaszyfrować. Problem polega na tym, że szyfrowanie odbywa się w tle bez Twojej wiedzy. Jeśli jesteś zalogowany z odblokowanymi dyskami, gra się kończy. Szyfrowanie plików może z pewnością pomóc, zwłaszcza jeśli szyfrujesz określone dyski lub pliki i odblokowujesz je tylko w razie potrzeby. Ale nie pozwól, aby funkcja BitLocker lub jakiekolwiek inne szyfrowanie całego dysku wprowadziło Cię w fałszywe poczucie bezpieczeństwa, jeśli chodzi o oprogramowanie ransomware.

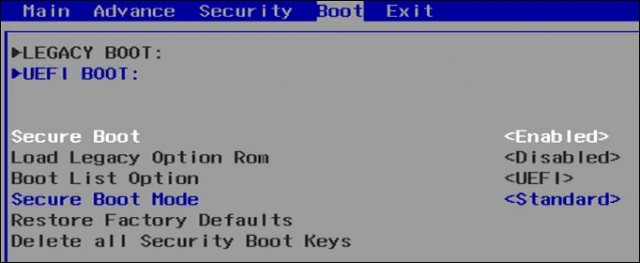

Zabezpiecz swój BIOS

Jeśli korzystasz z nowoczesnego komputera za pomocą Oprogramowanie układowe UEFI, sprawdź, czy Bezpieczny rozruch jest włączony. Czasami można go wyłączyć z tego czy innego powodu, czy to podczas ponownej instalacji systemu Windows, czy modyfikacji samego oprogramowania. Przejrzyj nasz przewodnik, aby dowiedzieć się, jak załadować Interfejs oprogramowania układowego UEFI, a następnie sprawdź ustawienia zabezpieczeń, aby upewnić się, że Bezpieczny rozruch jest włączony.

Jeśli włączony jest Bezpieczny rozruch, komputer nie uruchomi się, jeśli twój bootloader został zmodyfikowany. Jest to cecha charakterystyczna niektórych ataków ransomware. Chociaż nie zapobiegnie to infekcji komputera, może uniemożliwić rozprzestrzenienie się infekcji na inne osoby.

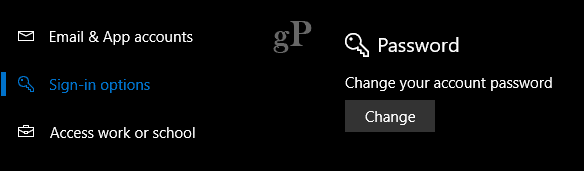

Zmień hasło co kilka miesięcy i użyj 2FA

Jak wspomniano powyżej, niektóre ataki ransomware wykradną poświadczenia, a także zablokują twoje pliki. Aby zmniejszyć szkodę tego zjawiska, często zmieniaj hasła. Ważne jest także stosowanie różnych haseł do stron internetowych i loginów. Sprawdź nasze przewodnik tworzenia hasła za wskazówki. Możesz także korzystać z usług stron trzecich, takich jak LastPass lub 1 Hasło aby pomóc w tworzeniu hasła i zarządzaniu nim.

Za pomocą 2FA może znacznie pomóc w zmniejszeniu szans na atak. Jeśli pojawi się wyskakujące okienko z informacją, że ktoś z obcego kraju próbuje zalogować się na twoje konto i nie znajdujesz się w tej lokalizacji, możesz bezpiecznie podjąć kroki w celu ochrony systemu.

Inne wskazówki dotyczące dobrej higieny komputera

Powyższe wskazówki są najlepszymi zakładami na zmniejszenie i ograniczenie ryzyka związanego z oprogramowaniem ransomware. Jeśli nie robisz nic więcej, wykonaj czynności opisane powyżej. Jeśli potrzebujesz dodatkowego kredytu i jeszcze więcej warstw bezpieczeństwa, rozważ następujące kwestie:

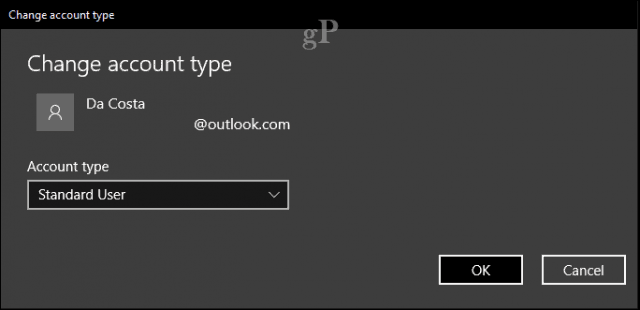

Skonfiguruj ograniczone konto użytkownika do codziennego użytku

Standardowe uprawnienia konta administratora systemu Windows 10 wykonują całkiem niezłą robotę, uniemożliwiając łatwe wykonanie złośliwego kodu i powodując szkody w całym systemie. Co więcej, własna przeglądarka Edge firmy Microsoft jest dość solidna, jeśli chodzi o bezpieczeństwo, ponieważ zapewnia zwirtualizowane środowisko, więc rzeczy takie jak pobieranie z dysku nie mogą łatwo wykonać kodu.

Ograniczone konto użytkownika do codziennego użytku może pójść jeszcze dalej. To konto będzie wykorzystywane do najbardziej przyziemnych czynności: poczty e-mail, przeglądania Internetu, wydajności biurowej, słuchania muzyki i przeglądania zdjęć. Gdy musisz wykonać czynności typu administracyjnego systemu, takie jak rozwiązywanie problemów, instalowanie nowego sprzętu lub oprogramowania, możesz zamiast tego użyć standardowego konta administratora. To dodatkowa warstwa bezpieczeństwa, z której użytkownicy nie zdają sobie sprawy, że masz w swoim arsenale.

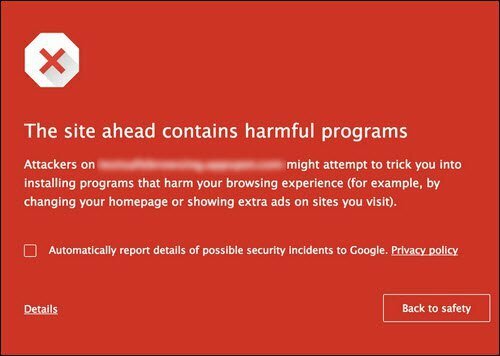

Bądź świadomy odwiedzanych witryn

Internet jest ogromny i jest tam tak wiele witryn, że nie można wiedzieć, co jest dobre, a co złe. Nawet te dobre mogą łatwo zostać skompromitowane lub zawierać złośliwy kod w elementach takich jak banery reklamowe. Dlatego użytkownicy powinni uważać na to, co klikają lub linki, które otwierają. Wirusowe filmy wideo w serwisach społecznościowych to szczególnie skuteczny sposób na zachęcenie użytkowników do otwierania witryn, które ich zdaniem mogą być nieszkodliwe. Unikaj ich, jeśli film nie jest osadzony na stronie mediów społecznościowych, zapomnij o nim i przejdź dalej. Istnieją również strony w mediach społecznościowych, które wykorzystują miniatury z ikoną odtwarzania - uważaj na nie.

Zachowaj adres e-mail dotyczący „wyrzucania”

To jest zalecane nie używaj swojego zwykłego adresu e-mail używane do komunikowania się z bliską rodziną i przyjaciółmi w celu rejestracji i uwierzytelnienia na niektórych stronach internetowych. Złośliwe oprogramowanie będzie atakowało Twoje kontakty jako jeden z pierwszych środków, wysyłając wiadomości e-mail uwięzione z załącznikami pod nazwą konta. Odbiorcy niechętnie otwierają e-maile bez wahania i zostają zainfekowani.

Poczta e-mail pozostaje częstym nośnikiem rozprzestrzeniania złośliwego kodu. Niepodejrzewający niczego załącznik e-mail może być po prostu pułapką, która uwalnia zły kod w systemie. Jeśli nie spodziewałeś się dołączonego dokumentu Word od kolegi, wysłać szybką wiadomość lub zadzwonić do nich tylko po to, aby potwierdzić, że go wysłali i uzyskać krótkie streszczenie, aby dowiedzieć się, o co chodzi.

Wylogować się

Martwisz się, że Internet jest pełen złośliwego oprogramowania? Więc po prostu nie korzystaj z Internetu!

„W 2017 roku? Tak, prawda ”prawdopodobnie myślisz.

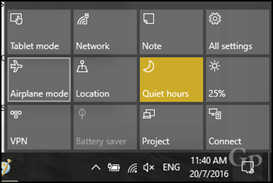

Ale to nie jest taka niedorzeczna sugestia. Jeśli wykonujesz czynności, które nie wymagają połączenia z Internetem, możesz wyłączyć sieć, dopóki nie będzie to naprawdę potrzebne. Korzystanie z karty Tryb samolotowy to szybki sposób na przejście w tryb offline bez odłączania. W rzeczywistości, jeśli podejrzewasz, że atak może być w toku i masz wiele komputerów, które potencjalnie mogą zostać odkryte, może to być najszybszy sposób, aby to zrobić, zanim się rozprzestrzeni.

Wniosek

Przeciwdziałanie zagrożeniu ze strony oprogramowania ransomware wymaga wiele uwagi, ale z pewnością jest warte wysiłku w porównaniu do zmierzenia się z czerwonym tekstem na złowieszczym ekranie wymagającym bitcoinów o wartości 300 USD, aby odzyskać dane. Bądź na bieżąco z aktualizacjami systemu operacyjnego i aplikacji, nie klikaj linków w niechcianych wiadomościach e-mail lub podejrzanych witrynach, a dla własnego bezpieczeństwa wykonaj kopię zapasową danych! Eksperci ds. Bezpieczeństwa ciężko pracują, aby zapewnić nam bezpieczeństwo - wykonuj swoją część, korzystając z narzędzi, które nam dają.

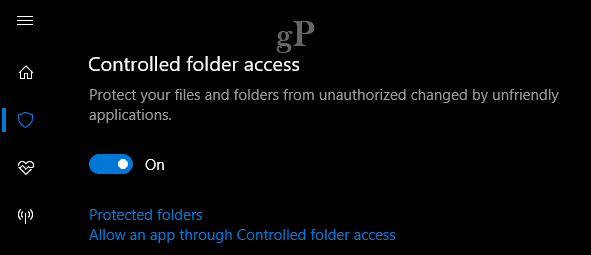

W tym zakresie Microsoft pracuje nad niektórymi zaawansowanymi ulepszeniami bezpieczeństwa dla kolejnej wersji systemu Windows 10, zwanej Fall Creators Update. Na przykład, Chronione foldery to nowa funkcja, która chroni Twoje pliki osobiste przed aplikacjami, które próbują w nie przeszkadzać w złośliwy sposób. Domyślnie twój folder osobisty jest chroniony, ale możesz dodawać własne foldery poza tymi parametrami. To zdecydowanie powód, dla którego chcesz uaktualnić do następnej wersji systemu Windows 10.

Istnieją drastyczne kroki, które można podjąć, takie jak połączenie alternatywnych platform systemu operacyjnego, takich jak Linux lub Chromebook, ale systemy te również nie są odporne na ataki. Nie chcesz iść w takim stopniu, w którym używanie komputera wydaje się, że wchodzisz do Matrix. Atakom ransomware nie da się całkowicie zapobiec, ale te proste środki ostrożności, z odrobiną powszechną sens, może pomóc ci przejść długą drogę w kierunku ochrony systemów i innych użytkowników, z którymi masz kontakt z.

Czy kiedykolwiek zostałeś zainfekowany ransomware? Co zrobiłeś by odzyskać? Co robisz teraz, aby zachować bezpieczeństwo? Podziel się z innymi czytelnikami groovyPost w komentarzach!