10-krokowy przewodnik bezpieczeństwa zapewniający ochronę komputera przed wirusami

Prywatność Bezpieczeństwo Microsoft Antywirusowe Ocechowany / / March 17, 2020

Ostatnia aktualizacja dnia

groovyPost 10 kroków Przewodnik bezpieczeństwa, aby zabezpieczyć komputer przed wirusami i bezpieczeństwo danych!

Ja osobiście nigdy w ciągu ponad 20 lat zostałem zainfekowany dowolnym wirusem lub złośliwym oprogramowaniem na dowolnym z moich dziesiątek komputerów. Byłem głęboko związany z komputerami, postępując zgodnie z 10 krokowym przewodnikiem bezpieczeństwa poniżej. Tak naprawdę…

Mój sekret? Co to jest ten Przewodnik bezpieczeństwa? Korzystając z komputera, przestrzegam kilku prostych zasad i w miarę możliwości staram się zachować rozsądek (lub nazwać to zdrowym rozsądkiem) po przedstawieniu czegoś, co nie wygląda dobrze. Do tej pory tak dobrze, a jeśli chcesz podzielić się moim szczęściem, zapoznaj się z moim krótkim przewodnikiem dotyczącym bezpieczeństwa komputera. Kto wie, być może pomoże ci to przejść przez następną dekadę bez żadnych problemów z Wirusem. ;)

Mój monolog dotyczący bezpieczeństwa informacji…

Na początek chcę podzielić się podstawową filozofią, którą staram się praktykować ze wszystkimi moimi urządzeniami elektronicznymi. To jest,

Dobre bezpieczeństwo informacji polega również na tworzeniu warstw bezpieczeństwa. Z każdą nową warstwą bezpieczeństwa trudniej jest przejść przez „tarczę”, że tak powiem… im więcej warstw zabezpieczeń, tym większe prawdopodobieństwo, że Twój system będzie czysty i bezpieczny przed złośliwym oprogramowaniem oprogramowanie. Mając to na uwadze, mój przewodnik bezpieczeństwa poniżej nie jest wymieniony w żadnej określonej kolejności, ponieważ każda rekomendacja to po prostu 1 warstwa więcej, aby dodać do ogólnego planu bezpieczeństwa. Same w sobie są łatwe do kompromisu. Razem tworzą bezpieczną barierę między Twoimi danymi a złymi ludźmi.

groovyPost 10 kroków Przewodnik bezpieczeństwa, aby zabezpieczyć komputer przed wirusami i bezpieczeństwo danych!

# 1 - Zainstaluj aktualizacje zabezpieczeń systemu operacyjnego

Nie obchodzi mnie, jakiego systemu operacyjnego używasz, ma wady / błędy / problemy / itp. bo zgadnijcie, co napisał człowiek, a ludzie są daleki od doskonałości. W związku z tym, że nowe błędy / exploity zostaną wykryte, a łaty dla tych aktualizacji zostaną wydane, KRYTYCZNE jest upewnienie się, że komputer jest chroniony poprzez zainstalowanie najnowszych aktualizacje bezpieczeństwa od Microsoft lub dowolnego innego dostawcy systemu operacyjnego (Apple, Linux itp.), którego możesz używać. Jeśli jesteś użytkownikiem Apple, widzę twój uśmieszek stąd, ponieważ uważasz, że MAC nie ma żadnych problemów z bezpieczeństwem, prawda? Pomyśl jeszcze raz - Apple mówi użytkownikom komputerów Mac: skorzystaj z antywirusa.

# 2 - Zainstaluj aktualizacje zabezpieczeń aplikacji.

Podobnie jak w przypadku nr 1, oprogramowanie instalowane na komputerze jest wadliwe od momentu napisania, co oznacza, że dzień instalacji to dzień, w którym komputer jest tak dużo mniej bezpieczne. Co gorsza, małe firmy produkujące oprogramowanie nie mają ogromnych budżetów bezpieczeństwa, jakie mają większe korporacje, takie jak Microsoft i Apple, więc często zdarza się, że „bezpieczeństwo” jest całkowicie pomijane.

Źli (hakerzy) wiedzą o tym, więc zamiast próbować złamać Microsoft, wielu atakuje oprogramowanie na twoim komputerze. Na szczęście dla hakerzy… Aby ich praca była jeszcze łatwiejsza, mogą liczyć na kilka instalacji oprogramowania na prawie każdym komputerze. Zgadłeś, Adobe Acrobat Reader. Niestety dla nas Adobe nie ma największe osiągnięcia lub pisanie bezpiecznego oprogramowania.

Morał historii - upewnij się, że korzystasz z najnowszych wersji oprogramowania w swoim systemie i co najmniej raz w miesiącu sprawdź, czy korzystasz z najnowszych aktualizacji zabezpieczeń. Nie jest to łatwe, jeśli oprogramowanie nie ma funkcji automatycznej aktualizacji, ale... wciąż jest to ogromna powierzchnia ataku, którą należy utrzymywać w czystości. Wiem... To jest trudne i zajmie dużo pracy. Powodzenia groovyReaders!

# 3 - Zainstaluj wysokiej jakości aplikację antywirusową.

Przy tak wielu wysokiej jakości Dostępne są BEZPŁATNE aplikacje antywirusowe w przypadku większości systemów operacyjnych nie ma wymówki, aby działać bez oprogramowania antywirusowego. Moja rekomendacja? Uprość wszystko i skorzystaj z bezpłatnego klienta antywirusowego Microsoft. Jeśli nie jesteś użytkownikiem systemu Microsoft Windows… Spójrz ta lista i weź taki, który działa na Maca. Uruchamiając oprogramowanie AV, nie tylko chronisz siebie; chronisz także społeczność….. Głęboko wiem…;)

# 4 - Aktualizuj aplikację antywirusową o najnowsze sygnatury wirusów.

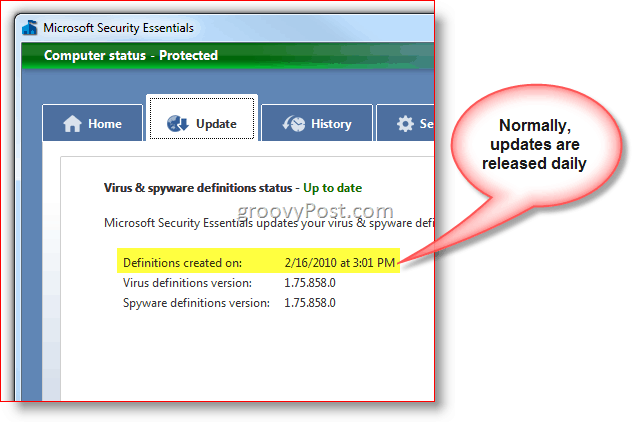

Nowe wirusy / złośliwe oprogramowanie są tworzone i rozprzestrzeniane w Internecie codziennie. Aby temu zaradzić, firmy antywirusowe (AV) aktualizują swoje oprogramowanie, aby mogły wykrywać i blokować (ufnie) złośliwe oprogramowanie infekujące komputer. Firmy AV nazywają te aktualizacje „Podpisy”Lub„Definicje”W zależności od używanego produktu.

W przeszłości można było aktualizować komputer raz w tygodniu lub raz w miesiącu za pomocą tych nowych definicji AV. Jednak w dzisiejszym klimacie naprawdę powinieneś mieć ustawioną aplikację AV aktualizuj codziennie lub co godzinę jeśli to możliwe, aby chronić swój system przed najnowszymi zagrożeniami. Poniżej znajduje się przykład mojego systemu, który pokazuje, jak produkt Microsoft AV - Microsoft Security Essentials niedawno zaktualizował swoje Definicje wirusów wcześniej tego popołudnia:

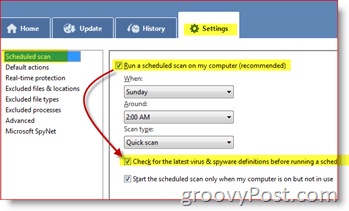

Teraz w przypadku Microsoft Security Essentials nie ma sposobu, aby skonfigurować go tak, aby co godzinę pobierał nowe aktualizacje (chyba że chcesz uzyskać fantazyjny skrypt skryptowy i ręcznie  pobierz aktualizacje, których nie poleciłbym) zauważyłem jednak, że aktualizuje się codziennie, jeśli nie co drugi dzień, więc wszystko powinno być w porządku. Aby jednak otrzymywać aktualizacje co najmniej raz w tygodniu, w zakładce ustawień zalecamy zaznaczenie tego pola „Sprawdź najnowsze definicje wirusów i programów szpiegujących przed uruchomieniem zaplanowanego skanowania” jest to jednak ustawienie domyślne, więc powinieneś po prostu je zainstalować i pozwolić mu działać.

pobierz aktualizacje, których nie poleciłbym) zauważyłem jednak, że aktualizuje się codziennie, jeśli nie co drugi dzień, więc wszystko powinno być w porządku. Aby jednak otrzymywać aktualizacje co najmniej raz w tygodniu, w zakładce ustawień zalecamy zaznaczenie tego pola „Sprawdź najnowsze definicje wirusów i programów szpiegujących przed uruchomieniem zaplanowanego skanowania” jest to jednak ustawienie domyślne, więc powinieneś po prostu je zainstalować i pozwolić mu działać.

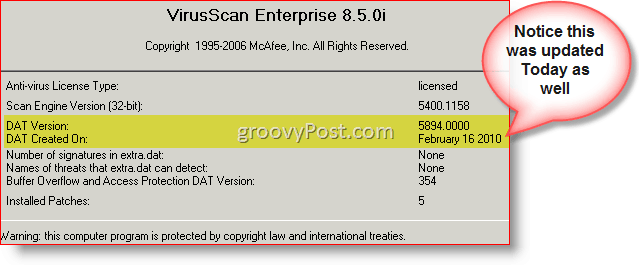

W przypadku innych aplikacji AV, takich jak McAfee, sprawdzenie, czy korzystasz z najnowszych podpisów, jest proste. Zwykle po prostu znajdź ikonę na pasku narzędzi i Kliknij prawym przyciskiem myszy jego ikona zasobnika i KliknijO

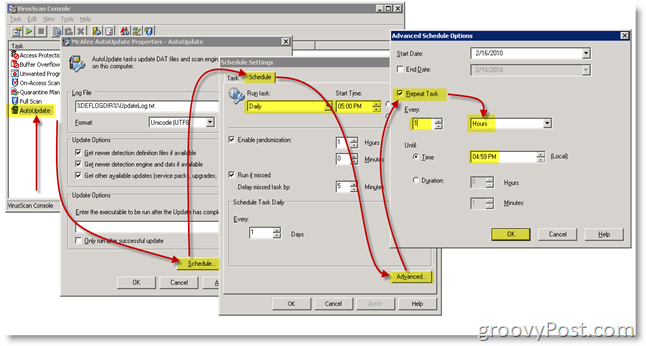

Powinieneś być również w stanie skonfigurować aktualizację AV oraz jej definicje i podpisy AV zgodnie z ustalonym harmonogramem tygodniowo, codziennie, co godzinę lub nawet co minutę (Niepolecane), jak pokazano poniżej w starszej kopii programu McAfee Anti-Virus.

Podsumowując, twoja aplikacja AV jest bezużyteczna 2-3 tygodnie po instalacji, aw niektórych przypadkach DZIEN ją instalujesz, więc UPEWNIJ SIĘ, ŻE BYĆ ZAKTUALIZOWANA, bo równie dobrze możesz jej nawet nie zainstalować. Pomyśl o tym w ten sposób. Twój program antywirusowy jest jak broń, a codzienne aktualizacje sygnatur zabezpieczeń są kulami. Pistolet bez kul jest bezwartościowy. Podobnie program antywirusowy jest bezużyteczny bez regularnych aktualizacji plików sygnatur. Pamiętaj o codziennej aktualizacji o najnowsze podpisy i definicje.

# 5 - Zainstaluj dobrą aplikację Anti-Spyware / Adware / Malware

Niektórzy mogą twierdzić, że jeśli masz dobra aplikacja AV zainstalowany, nie musisz się martwić o zainstalowanie określonej aplikacji antyspyware / adware. Osobiście, jak wspomniano powyżej, wierzę w ochronę moich systemów za pomocą warstw bezpieczeństwa. Jeśli warstwa pominie exploita z powodu starej sygnatury wirusa, kolejna warstwa może go zdobyć. Mając to na uwadze, lubię instalować aplikację Anti-Spyware wraz z aplikacją antywirusową tylko dla dodatkowej warstwy bezpieczeństwa. Pomimo wszystkich negatywna prasa z dni Vista z powodu problemów z wydajnością… Windows Defender naprawdę dobrze działał na moim systemie Windows 7, nie wpływając wcale na wydajność systemu. Inną dobrą opcją, jeśli chcesz mieć inny zestaw plików sygnatur między aplikacją antywirusową a aplikacją antyspyware, jest SpyBot Search and Destroy. Jest już od lat i jest bardzo szeroko stosowany na całym świecie. To prawdopodobnie mój wybór nr 2, jeśli nie numer 1, w zależności od mojego nastroju. ;)

# 6 - Nie bądź ofiarą Internetu! Użyj swojego mózgu!

Po wykonaniu powyższych kroków 1-3 zgadnij co! Możesz otworzyć przeglądarkę internetową i surfować po Internecie i użyj emaila! Teraz, zanim wszyscy poczują się niepokonani, ponieważ komputer jest w pełni zaktualizowany i zabezpieczony, zgadnij co. Najważniejsze są następne kilka wskazówek. Zgadza się… Zignoruj kilka wskazówek poniżej, a Twój komputer to zrobi prawdopodobnie ostatecznie zainfekowane złośliwym oprogramowaniem w ciągu kilku tygodni, jeśli nie dni.

# 7 - Podczas korzystania z poczty e-mail należy zachować zdrowy rozsądek

- Jeśli otrzymasz wiadomość e-mail od kogoś, kogo nie znasz, USUŃ!

- Jeśli otrzymasz wiadomość e-mail z załącznikiem, której się nie spodziewałeś parzysty od bliskiego przyjaciela lub członka rodziny, DELETE IT! Jeśli e-mail był prawidłowy, poproś go o to później i poproś o ponowne wysłanie.

- Jeśli bank lub wystawca karty kredytowej wyśle Ci wiadomość e-mail z informacją, że Twoje konto zostało zhakowane, USUŃ TO! Banki ZAWSZE do Ciebie zadzwonią, jeśli wystąpi problem z Twoim kontem. Gwarantuję to w 100% przypadków. Nawet jeśli e-mail jest prawidłowy, USUŃ TO i zadzwoń do swojego banku. W każdym razie nie chcesz tych wszystkich prywatnych danych w e-mailu.

- Jeśli otrzymasz wiadomość e-mail z informacją, że chcesz gdzieś wysłać pieniądze, USUŃ!

- Jeśli otrzymasz wiadomość e-mail z informacją, że wygrałeś pieniądze... USUŃ TO!

- Jeśli otrzymasz wiadomość e-mail z załącznikiem, który jest skompresowany i chroniony hasłem, USUŃ!

- Uważaj na źle napisane, łamane angielskie wiadomości e-mail. Po pierwsze, nie warto go czytać, a po drugie, prawdopodobnie jest to oszustwo lub wirus.

- Uważaj na kartki z życzeniami i Evites. Większość z nich chce, abyś kliknął link.

- Jeśli otrzymasz od teściowej wiadomość e-mail z informacją o nowym wirusie w Internecie, usuń go (przepraszam, nie mogłem się oprzeć).

- Pamiętaj - jeśli coś nie wygląda dobrze lub jeśli przeraża Cię wiadomość e-mail… USUŃ TO. W razie wątpliwości wyrzuć to!

# 8 - Bezpiecznie surfuj po Internecie

- Przejrzyj funkcje bezpieczeństwa swoich ulubionych stron, takich jak Twitter. Niedawno napisałem Przewodnik po najlepszych praktykach bezpieczeństwa na Twitterze który zawiera przegląd niektórych rzeczy, które możesz zrobić, aby zabezpieczyć swoje konto na Twitterze. Ten przewodnik jest jednak tylko jednym z wielu przykładów.

- Jeśli odwiedzisz witrynę internetową, która oferuje skanowanie komputera w poszukiwaniu wirusów, natychmiast opuść witrynę. Bardziej niż prawdopodobne jest oszustwo, aby zmusić Cię do zainstalowania czegoś na komputerze, co nigdy nie jest dobre…

- NIGDY nie instaluj żadnego oprogramowania ze strony internetowej, chyba że DOKŁADNIE wiesz, czym jest to oprogramowanie, i poszedłeś na tę stronę, aby je zainstalować. Niektóre witryny, które odwiedzasz, monitują o zainstalowanie oprogramowania w celu przeskanowania komputera w poszukiwaniu złośliwego oprogramowania lub umożliwienia obejrzenia filmu lub??? BARDZO uważaj na te rzeczy. Prawie nie ma możliwości dowiedzenia się, co się instaluje, więc BARDZO WARY. Żadna wiarygodna firma nie poprosi Cię o zainstalowanie czegokolwiek, aby wyświetlić swoją stronę (Adobe Flash lub Microsoft Silverlight jest wyjątkiem od tej reguły).

- Nigdy nie instaluj darmowych gier znalezionych w Internecie. Jeśli chcesz mieć grę dla swoich dzieci, spróbuj trzymać się gier Flash, które działają w przeglądarce. Jeśli witryna dla dzieci chce, abyś zainstalował coś na komputerze, zapomnij o tym. Uciec!!

- Gotowy na to? Jeśli możesz... uniknąć mrocznej strony Internetu AKA - strony pornograficzne, witryny hakerskie, witryny i aplikacje BitTorrent, hasło Witryny z witrynami z pornografią i aplikacjami itp. Są to PEŁNE złośliwe oprogramowanie, które tylko czeka na zainstalowanie na Twoim komputerze komputer.

- Nie kradnij oprogramowania, pobierając go ze stron BitTorrent. Prawie w 100% przypadków oprogramowanie pobierane z Torrent będzie chronione prawem autorskim i prawdopodobnie jest zainfekowany złośliwym kodem / wirusem, który zostanie zainstalowany obok podanie. Najlepiej po prostu kupić wybrane oprogramowanie i trzymać się z dala od „darmowej / nielegalnej” strony internetowej.

# 9 - Utwórz unikalne, silne hasło dla każdego konta online

Zarządzanie hasłami jest kluczem do zapewnienia bezpieczeństwa komputera i danych online. Wielu jednak nie zna różnicy między dobrym hasłem a złym hasłem. Jeśli jesteś jedną z tych osób, po prostu wykonaj trzy poniższe kroki, aby Ci pomóc utwórz bezpieczne i unikalne hasło!

- Silne hasło to wyjątkowy hasło. Choć może to kuszące, nigdy nie używaj tego samego hasła na wielu stronach internetowych. Udostępnianie haseł między stronami przypomina rosyjską ruletkę. Wystarczy tylko hack jednej strony aby naprawdę zrujnować twój dzień. Dodaj warstwę bezpieczeństwa do swoich kont online, używając unikalnych haseł.

- Nie używaj słów ze słownika. Tak, wiem, twoje dzieci są naprawdę urocze, ale ich imiona tworzą okropne hasła, podobnie jak miesiące w roku. Słowa ze słownika są łatwe do odgadnięcia, i to około miliona aplikacji specjalizujących się w atakowaniu kont przy użyciu słów ze słownika we wszystkich znanych językach.

- Użyć hasło. Czy masz na myśli prawdziwe zdanie? Tak, właśnie o to mi chodzi. Wspaniałą cechą hasła jest to, że jest długi, nie jest słowem słownikowym, a w niektórych przypadkach łatwo jest dołączyć znaki specjalne. Niestety, Twitter nie dopuszcza spacji w swoich hasłach, jednak nadal możesz używać znaków specjalnych, jak w moim przykładzie: ilovegroovypostsoverymuch!! - Wow, 27-znakowe hasło, które jest łatwe do zapamiętania i zawiera dwa znaki specjalne. Powodzenia w próbie zhakowania takiego hasła!

# 10 - Rutynowa konserwacja systemu

Kopia zapasowa… Och.. jak możemy zapomnieć o tworzeniu kopii zapasowych! Bez względu na to, ile środków ostrożności podejmujesz, posiadanie solidnej i niezawodnej kopii zapasowej jest koniecznością. Jeśli nie tworzysz dzisiaj kopii zapasowej systemu, przestań to, co robisz, i wykonaj kroki niezbędne do uzyskania pełnej kopii zapasowej systemu już teraz! Czego powinieneś użyć? Istnieje milion różnych opcji. Jeśli wolisz trzymać kopię zapasową blisko, weź dysk USB i utwórz obraz systemu.

Jeśli chcesz mojej rady, skorzystaj Crashplan. To solidne rozwiązanie chmurowe, które po prostu działa. Kropka. Jest opłacalny zarówno dla jednego komputera, jak i wszystkich komputerów w domu (Windows lub Mac). Tak bardzo mi się podobało, że kupiłem go na wszystkie komputery w domu ORAZ do pracy. Tak, uruchomiliśmy ponad 2000 kopii Crashplan w mojej korporacji i działa świetnie!

Jeden z naszych groovyReaders poniżej przypomniał mi o dołączeniu naszej ostatniej wskazówki bezpieczeństwa, która polega na rutynowym czyszczeniu pajęczyn na twoim system, usuwając stare pliki cookie, historię Internetu, pamięć podręczną przeglądarki i foldery temp systemu na twoim urządzeniu system. Ja już napisał przewodnik do tego za pomocą darmowego narzędzia o nazwie CCLeaner. To powiedziawszy, narzędzie jest bardzo proste w użyciu, automatycznie się aktualizuje i jeśli podążasz za mną przewodnik - jest bezpieczny w użyciu.

Ta ostatnia wskazówka jest ważna, ponieważ surfując po Internecie i instalując oprogramowanie, zbierasz „rzeczy”, takie jak małe fragmenty stron internetowych z pamięci podręcznej, a także pliki cookie, które śledzą twoje surfowanie itp. Usuwając te małe fragmenty od czasu do czasu, nie tylko usuwasz te śledzące pliki cookie, ale także chronisz się na wypadek, gdyby Twój system został naruszony. To prawda, że jeśli tak się stanie, jak już wspomniałem, bezpieczeństwo dotyczy warstw, a to tylko jedna z dodatkowych funkcji, które możesz dodać do swojej rutyny.

Wniosek

Należy zauważyć, że powyższy przewodnik bezpieczeństwa nie jest kompletną listą w 100%, ponieważ szczerze mówiąc, w przypadku bezpieczeństwa informacji nic nie jest w 100%. Jak już wspomniano, chodzi o robienie wielu drobiazgów i stosowanie zdrowego rozsądku vs. znalezienie gdzieś kompletnego Przewodnika bezpieczeństwa w Internecie. Biorąc to pod uwagę, jeśli coś zauważysz oczywisty które przegapiłem, prześlij swoje uwagi i upuść je w komentarzach poniżej, a ja postaram się jak najszybciej dodać je do Przewodnika bezpieczeństwa. Jestem pewien, że wszyscy świetni czytelnicy docenią to!

Bądź więc bezpieczny, bądź mądry i nie bądź ofiarą Internetu. Postępowanie zgodnie z tymi wskazówkami będzie Wsparcie zachowaj swój komputer wolny od wirusów przez większość czasu… oczywiście nic nie jest idealne.