Jak stwierdzić, czy jesteś częścią botnetu

Złośliwe Oprogramowanie Iot Bezpieczeństwo / / March 17, 2020

Ostatnia aktualizacja dnia

Gdy DynDNS przestał działać i zepsuł Internet, było to spowodowane tym, że tysiące zainfekowanych komputerów w domach takich jak Twój zostało porwanych i wykorzystanych do przeprowadzenia masowego ataku typu „odmowa usługi”. Oto krótki przewodnik, aby uchronić się przed niechcianym uczestnikiem kolejnej apokalipsy zombie.

Na początku tego roku przyszedł Dyn, jeden z największych dostawców DNS atakowany przez ogromny botnet. Jeśli pamiętasz, jak ogromne połacie Internetu spadają przez część dnia, o to właśnie chodziło. To był Rozproszona odmowa usługi (DDoS), co w gruncie rzeczy oznacza, że kilka komputerów zaczęło wysyłać żądania do serwerów Dyn, dopóki nie zostały przeciążone i nie zepsuły się.

Przejąć mój komputer? Ale kto by zrobił coś takiego?

W pewnym sensie byli to ludzie tacy jak ty i ja. Ale oczywiście nie dobrowolnie. Zamiast tego niektórzy hakerzy zainstalowali złośliwe oprogramowanie na wielu komputerach i konsumentach, którzy je mają

Uwaga redaktorów: Niejasne, co to za szum w Internecie przedmiotów? Przeczytaj nasze wprowadzenie do IoT. W artykule omówiono podstawy IoT i dlaczego ważne jest, aby je zrozumieć przed wypełnieniem domu inteligentnymi urządzeniami.

Tak nazywają botnet. BotWkapelusz??

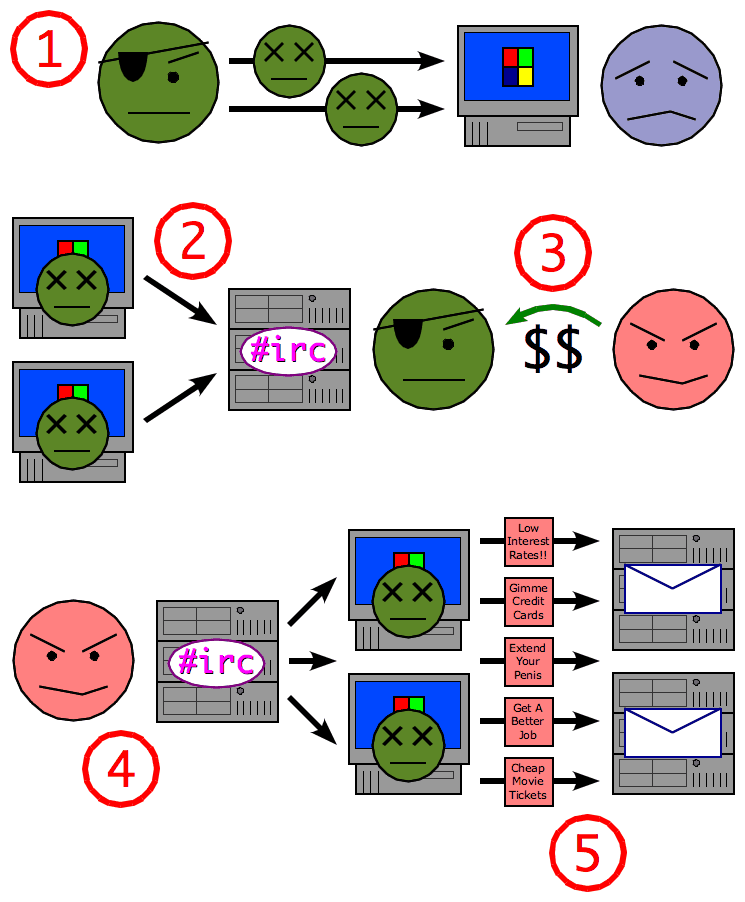

Botnet jest jedną z części ataku Command and Control (CnC). Oto jak to działa. Złośliwe grupy rozprzestrzeniają złośliwe oprogramowanie (inaczej złośliwe oprogramowanie) na jak najwięcej komputerów w Internecie - mówię o milionach urządzeń. Następnie sprzedają możliwość kontrolowania tych urządzeń komuś jeszcze bardziej złośliwemu. Ci ludzie używają następnie botnetu do przeprowadzenia skoordynowanego ataku w Internecie. Zwykle ma to postać ataku DDoS, e-mail SPAM storm. Można go jednak również wykorzystać do zwiększenia rozmiaru botnetu poprzez atakowanie większej liczby urządzeń lub być może po cichu siedząc i zbierając dane z milionów zainfekowanych urządzeń.

Wielki atak na DynDNS był czymś w rodzaju testu. Miało to pokazać moc botnetu. Szkody były powszechne, a chaos szalał, niszcząc ogromne usługi, z których prawdopodobnie korzystasz na co dzień. Innymi słowy, potężne narzędzie marketingowe dla sprzedawców wirusów i złośliwego oprogramowania - nie oczekuj, że będzie to ostatnia informacja o atakach botnetowych.

Tak więc pytanie, które prawdopodobnie zadajesz (lub powinno być pytanie…) brzmi:

- Jak uchronić się przed staniem się częścią botnetu?

- I jak mogę stwierdzić, czy już jestem jednym z nich?

Źródło obrazu: CC BY-SA 3.0, Proces zombie

Jak wykrywać i zapobiegać infekcjom złośliwego oprogramowania typu botnet

Są w tym dobre i złe wieści. Zła wiadomość jest taka, że złośliwe oprogramowanie botnet ma pozostać niewykryte. Jako agent uśpienia utrzymuje niski profil w systemie po zainstalowaniu. Teoretycznie oprogramowanie antywirusowe i zabezpieczające powinno je wykryć i usunąć. To tyle, ile wiedzą o tym firmy antywirusowe.

Dobra wiadomość jest taka, że istnieje kilka prostych i darmowych sposobów na złagodzenie szkód, które możesz wyrządzić, jeśli Twój komputer stanie się częścią botnetu zombie.

-

Użyj alternatywnego dostawcy DNS. DNS oznacza usługę nazw domen i jest to proces, w którym nazwy domen (np. Groovypost.com) są tłumaczone na adresy IP (np. 64.90.59.127). Jest to w większości dość podstawowa funkcja i zwykle obsługuje ją Twój dostawca usług internetowych. Ale możesz wybrać inny serwer DNS, który ma trochę wartości dodanej. OpenDNS robi to za Ciebie, ale robią też dodatkowy krok, aby upewnić się, że nie masz dostępu do znanej złośliwej zawartości. To tak jakbyś zadzwonił do operatora i powiedział: „Operator, połącz mnie z Panem Jonesem!” a operator powiedział: „Hmm, znasz pana Jonesa jest totalnym oszustem, prawda? OpenDNS będzie również w stanie stwierdzić, czy jesteś częścią botnetu, rozpoznając wzorce znanych ataków botnetów.

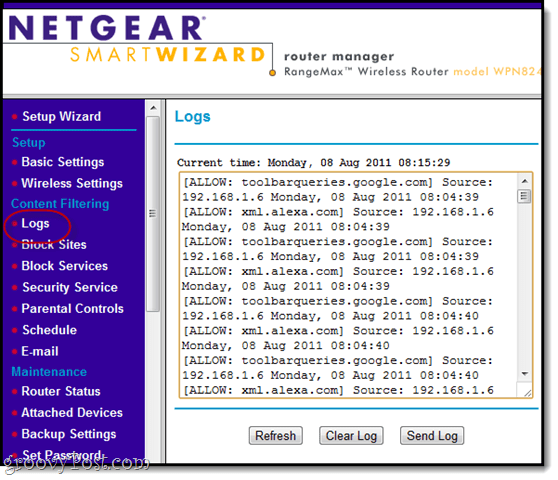

Użyj alternatywnego dostawcy DNS. DNS oznacza usługę nazw domen i jest to proces, w którym nazwy domen (np. Groovypost.com) są tłumaczone na adresy IP (np. 64.90.59.127). Jest to w większości dość podstawowa funkcja i zwykle obsługuje ją Twój dostawca usług internetowych. Ale możesz wybrać inny serwer DNS, który ma trochę wartości dodanej. OpenDNS robi to za Ciebie, ale robią też dodatkowy krok, aby upewnić się, że nie masz dostępu do znanej złośliwej zawartości. To tak jakbyś zadzwonił do operatora i powiedział: „Operator, połącz mnie z Panem Jonesem!” a operator powiedział: „Hmm, znasz pana Jonesa jest totalnym oszustem, prawda? OpenDNS będzie również w stanie stwierdzić, czy jesteś częścią botnetu, rozpoznając wzorce znanych ataków botnetów. - Zdobądź dobry router. Jeśli serwer DNS jest operatorem między twoim domem a Internetem, twój router jest operatorem między twoim usługodawcą internetowym a twoimi urządzeniami. A może to tak, jakby Twój serwer DNS był FBI, a twój router to lokalna policja. Za dużo analogii? Okej przepraszam. W każdym razie, w ten sam sposób, że twój serwer DNS może dodać warstwę bezpieczeństwa, również twój router może. Mój router ASUS wykrywa złośliwe oprogramowanie i blokuje złośliwe strony. Robi to również wiele nowoczesnych routerów. Jeśli więc nie uaktualniłeś routera od 10 lat, powinieneś go rozważyć, nawet jeśli działa idealnie dobrze.

-

Sprawdź strony statusu botnetu. Istnieją dwie strony, które zapewniają bezpłatne kontrole botnetów: Skaner IP Simda Botnet i Wyszukiwanie botnetów w Sonicwall. Gdy zauważysz atak botnetu, zajrzyj na te witryny, aby sprawdzić, czy jesteś częścią problemu.

Sprawdź strony statusu botnetu. Istnieją dwie strony, które zapewniają bezpłatne kontrole botnetów: Skaner IP Simda Botnet i Wyszukiwanie botnetów w Sonicwall. Gdy zauważysz atak botnetu, zajrzyj na te witryny, aby sprawdzić, czy jesteś częścią problemu. - Miej oko na swoje procesy Windows. Jeśli otworzysz Menedżera zadań w systemie Windows 10, możesz zobaczyć, które procesy korzystają z Twojej sieci. Przeanalizuj je krótko i zwróć uwagę na wszystko, co wygląda podejrzanie. Na przykład sensowne jest, że Spotify korzysta z Internetu, ale co z tym dziwnym procesem, o którym nigdy nie słyszałeś? Aby uzyskać więcej informacji, sprawdź to: Porada dotycząca systemu Windows 10: dowiedz się, co proces robi w prosty sposób. Możesz także sprawdzić Netlimiter dla Windows i Mały znicz dla Maca.

Są to podstawowe kroki, które może wykonać każdy odpowiedzialny użytkownik technologii. Oczywiście, ponieważ złoczyńcy w sieci wciąż się rozwijają, a ich ataki stają się coraz bardziej wyrafinowane, zachęcam do dalszego zdobywania wiedzy na temat jak zachować bezpieczeństwo w Internecie.

Czy Twoje urządzenia zostały kiedykolwiek przejęte przez botnet? Chcę o tym usłyszeć! Podziel się swoją historią w komentarzach.