Przenoszenie uwierzytelniaczy dwuskładnikowych do 1Password

Bezpieczeństwo 2fa Uwierzytelnianie Dwuskładnikowe Bohater / / March 17, 2020

Ostatnia aktualizacja dnia

Same hasła nie wystarczą, aby zapewnić bezpieczeństwo w Internecie. Uwierzytelnianie dwuskładnikowe zapewnia dodatkową warstwę bezpieczeństwa. W tym miejscu przyjrzymy się integracji twoich uwierzytelniaczy 2FA z 1Password.

Jestem wielkim fanem 1 Hasło, więc powoli przenosiłem moje uwierzytelnianie dwuskładnikowe (2FA) z SMS i Google Authenticator ponad 1 Hasło. Omówiliśmy Authy wcześniej, co jest świetnym produktem, ale jeśli już używasz menedżera haseł, dlaczego nie zintegrować swoich czynników?

Dlaczego uwierzytelnianie dwuskładnikowe?

Mimo że omówiliśmy to wcześniej, same hasła nie są wystarczająco bezpieczne, aby chronić Ciebie i Twoje dane. Bazy danych zostają zhakowane, ludzie oszukani wyłudzanie wiadomości e-mail, a czasami ty (łapie oddech!) ponownie używasz haseł. Systemy dwuskładnikowe polegać na czymś, co znasz, na przykład na haśle i na czymś, co masz, na przykład na specjalnym kodzie. Ten kod może być wysłany do Ciebie SMS-em, może pojawić się na pilocie lub możesz użyć oprogramowania do stworzenia tego kodu.

Przejdź od tekstu dwuskładnikowego do tekstu opartego na kodzie

Na pierwszy rzut oka wiadomości tekstowe wydają się łatwe. Prawdopodobnie zawsze masz przy sobie telefon, więc wiesz, że tylko Ty możesz uzyskać dostęp do systemu.

Twój telefon komórkowy nie zawsze jest przy Tobie i jest dostępny. Na pewno możesz mieć oczywisty problem, taki jak utrata telefonu lub wyczerpanie baterii. Czasami nie będziesz w zasięgu telefonu komórkowego. Stało się to na czas, kiedy byłem w samolocie i miałem Wi-Fi na swoim laptopie. Nie mogłem zalogować się na stronie, ponieważ nie mogłem dostać SMS-a.

Nawet jeśli Twój telefon jest przy Tobie i działa, ktoś może „sim-jack" Twój telefon. Wtedy hakerzy wykorzystują socjotechnikę lub inne metody, aby przekonać swojego dostawcę telefonu komórkowego do ponownego wysłania twojego numeru telefonu do innej osoby. Przeciętna osoba raczej tego nie zrobi. Jeśli jesteś celem, dana osoba może użyć wtyczki sim w ramach kampanii, aby cię ukraść.

Dlaczego 1Password zamiast Authy

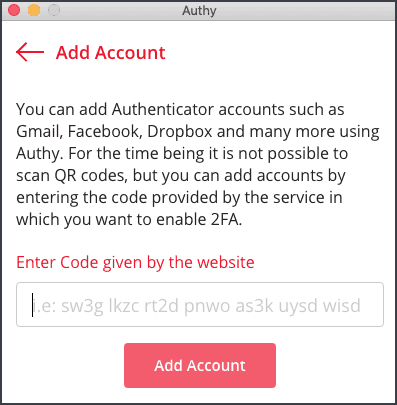

Przed 1 Hasło obsługiwane kody logowania, użyłem Authy. Ponieważ jednak jestem fanem 1Password, wydaje się sensowne połączenie ich obu. Authy pozwala ręcznie dodać kod dla 2FA na Macu, ale 1Passwords daje dodatkową opcję dodawania na podstawie kodu QR. Dodanie skanu jest dla mnie łatwiejsze. 1Password skanuje również twoje konta i informuje, które systemy obsługują 2FA, i prowadzi do łącza, aby je włączyć. Podoba mi się proaktywne podejście do bezpieczeństwa.

Jeśli masz konto 1Password, daje ono dodatkową opcję ustawienia kontaktu alarmowego. W ten sposób, jeśli jestem niedostępny, inni członkowie rodziny mogą dostać się do moich rzeczy. Z 1 Tryb podróży Hasła, moje 2FA i różne hasła są chronione, gdy przekraczam granicę.

Dodawanie kodów 2FA do 1Password

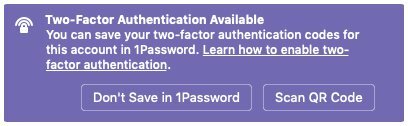

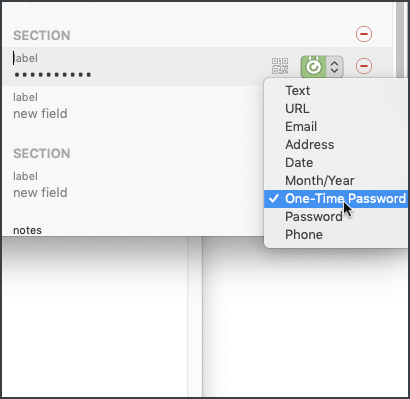

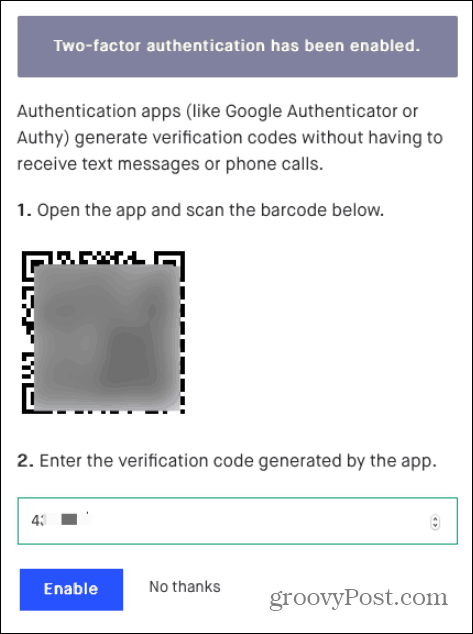

Po kliknięciu linku 1Password w celu włączenia 2FA w witrynie, ta strona zazwyczaj przedstawia kod QR. Gdyby 1 Hasło nie wie, że 2FA jest dostępne w witrynie, będziesz potrzebować dodatkowej pracy. Przejdź do Edytuj, a następnie do obszaru Przekrój i wybierz Jednorazowe hasło. Następnie kliknij ikonę kodu QR. To pokaże skaner kodów 1Password.

Dopasuj krzyżyk do Kod QR, i jesteś skończony. 1Password wygeneruje kod czasowy, więc wszystko, co musisz zrobić, to kliknąć Zapisz. Większość witryn poprosi Cię o wpisanie kodu w celu sprawdzenia, czy jest on poprawnie skonfigurowany.

Jak korzystać z kodu czasowego z 1Password

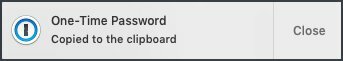

W zależności od sposobu logowania do witryny, 1Password automatycznie wypełni dane uwierzytelniające. Bonusem w witrynie 2FA jest to, że 1Password automatycznie kopiuje kod do naszego schowka.

Jeśli używasz Apple Watch, kod pojawia się również na zegarku. Ta funkcja jest przydatna, gdy jesteś w samolocie i żonglujesz urządzeniami.

Włącz 2FA przed kolejnym naruszeniem bezpieczeństwa!

Przy tak częstych naruszeniach bezpieczeństwa, im szybciej włączysz dwuskładnikowy, tym szybciej będziesz bezpieczny. Hasła nie wystarczą do ochrony ważnych i wrażliwych danych.